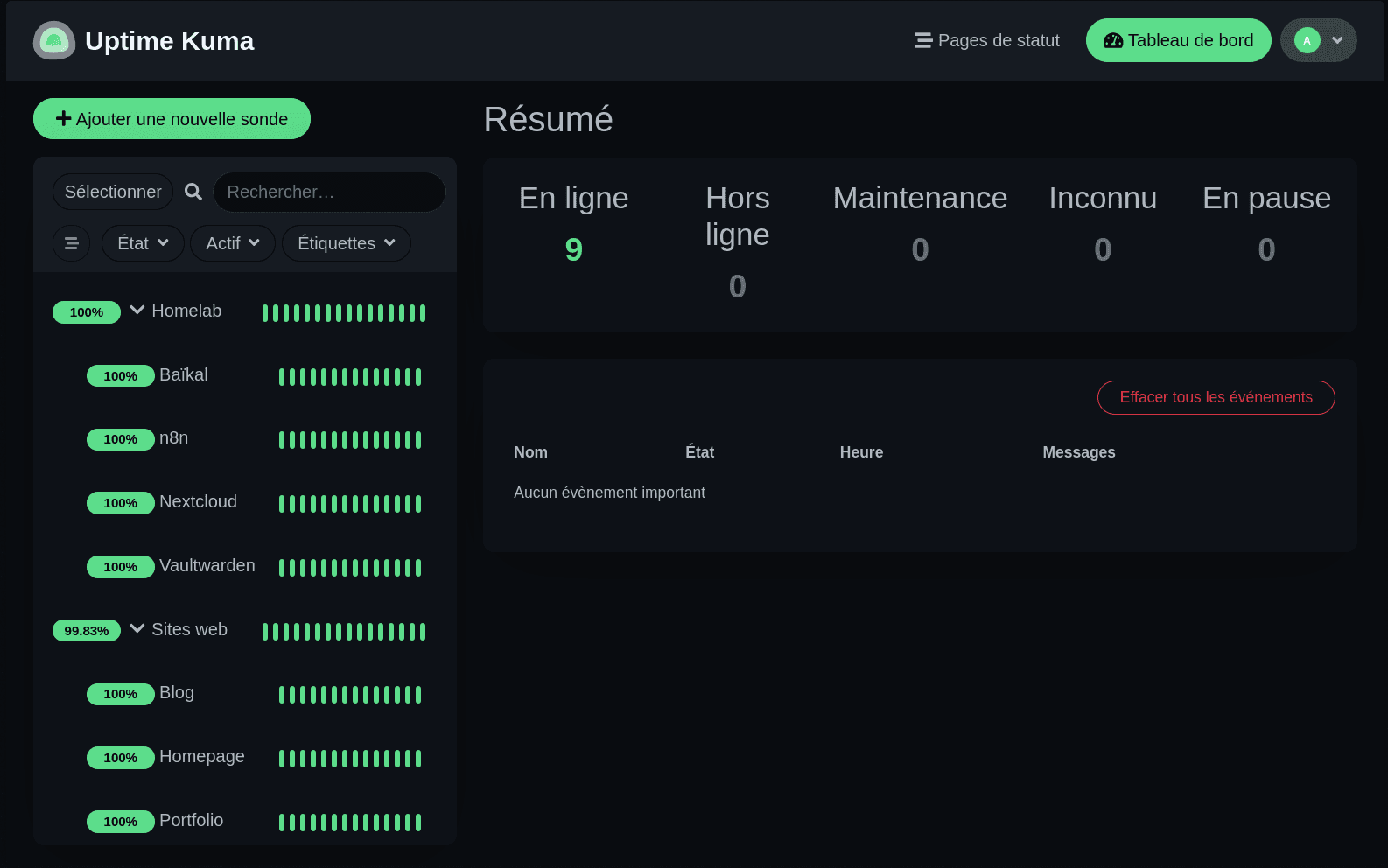

Telnet en 2025 : pourquoi il faut l’oublier (et utiliser SSH à la place)

🎓 Étudiant en BTS SIO (option SISR) – passionné par les systèmes, l’automatisation et les scripts utiles. 💻 Je partage ici des tutoriels, notes techniques et astuces IT, basés sur mon apprentissage et mes expérimentations.

Introduction

Telnet, c’est un peu le dinosaure des connexions réseau.

Pendant longtemps, il a été l’outil le plus simple pour prendre la main sur un routeur ou un serveur à distance.

Mais aujourd’hui, il n’a plus sa place. Pas en 2025.

Pourquoi ? Parce qu’il n’est pas sécurisé, et que ses failles sont évidentes pour quiconque intercepte le trafic.

SSH, lui, a remplacé Telnet pour de bonnes raisons. Voyons cela ensemble et étape par étape.

Telnet : simple, mais dépassé

À sa création, Telnet répondait à un vrai besoin : se connecter à une machine distante via une session texte.

À l’époque, la sécurité n’était pas vraiment une priorité.

Le problème est simple : tout passe en clair sur le réseau.

Vos identifiants, vos mots de passe, vos commandes… tout peut être capté facilement.

Pas besoin d’être un hacker confirmé pour cela : un simple outil d’analyse réseau suffit.

Aujourd’hui, Telnet ne sert plus qu’à deux usages :

tester un port (

telnet 8.8.8.8 53) ;accéder à un matériel très ancien qui ne supporte pas SSH.

Pour tout le reste, il vaut mieux l’oublier.

Et pas de panique, SSH couvre tous vos besoins modernes.

SSH : sécurisé et moderne

SSH (Secure Shell) fait exactement la même chose que Telnet, mais en chiffré.

Même si quelqu’un intercepte votre connexion, il ne verra que des données illisibles.

Autres avantages :

authentification par clé publique/privée, plus sûre qu’un mot de passe ;

compatibilité avec tous les systèmes modernes ;

possibilité de transférer des fichiers ou de lancer des scripts à distance.

Aujourd’hui, SSH est le standard pour administrer :

les routeurs et switches Cisco, Mikrotik, Juniper…

les serveurs Linux, BSD ou macOS ;

et même Windows via PowerShell.

Si vous utilisez encore Telnet, c’est probablement pour du matériel très ancien.

Sinon, il est temps de le désactiver. Vous verrez, ce n’est pas compliqué.

Exemple : activer SSH sur un routeur Cisco

Router(config)# hostname R1

Router(config)# ip domain-name technotes.local

Router(config)# crypto key generate rsa modulus 2048

Router(config)# ip ssh version 2

Router(config)# username admin secret monmotdepasse

Router(config)# line vty 0 4

Router(config-line)# transport input ssh

Router(config-line)# login local

quelques points à retenir :

Le domaine est nécessaire pour générer la clé RSA.

SSH version 2 est plus sûr et obligatoire aujourd’hui.

On crée un utilisateur local et on bloque Telnet sur les lignes VTY.

Et voilà, votre connexion est entièrement chiffrée, sécurisée et prête pour 2025.

Rien de compliqué, vraiment.

En résumé

| Protocole | Sécurité | Utilisation | Remarque |

| Telnet | Aucune | Vieux équipements, tests réseau | À désactiver |

| SSH | Chiffrement complet | Standard actuel | À privilégier |

Conclusion

Telnet a rendu service, mais son temps est révolu.

En 2025, la sécurité n’est pas optionnelle.

Si votre matériel supporte SSH, activez-le et désactivez Telnet.

Vous verrez, c’est simple, efficace et logique.